Se você imagina gerenciadores de senha como cofres impenetráveis na nuvem, imagine novamente. Em geral, esses serviços se baseiam em Encriptação Zero-Knowledge (“conhecimento zero”, em tradução livre), a promessa de que os dados do usuário guardados não podem ser vistos sequer pela própria empresa. Uma pesquisa das Universidades de Zurique e da Svizzera Italiana mostrou que, na verdade, não é bem assim.

- 5 apps gerenciadores de senhas gratuitos e confiáveis

- Qual é o melhor gerenciador de senhas para usar no celular e PC?

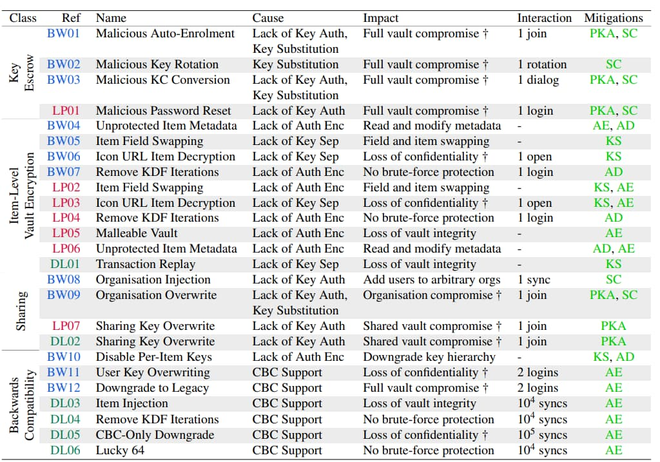

Liderado por Kenneth Paterson, o estudo realizou 27 ataques bem-sucedidos nos aplicativos de gerenciamento de senha Bitwarden (12), LastPass (7) e Dashlane (6), mostrando que táticas elaboradas conseguem “abrir o cofre” das senhas de usuário com relativa facilidade.

Vale apontar que foi respeitado um período de 90 dias até a divulgação dos resultados para que as empresas corrigissem as falhas: Dashlane e Bitwarden já lançaram atualizações em resposta.

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

Vulnerabilidades nos gerenciadores de senha

Na prática, os resultados desmentem a promessa de Zero-Knowledge. Servidores hackeados podem ser “convencidos” a trair o usuário, em geral pela falha dos aplicativos em verificar se os dados do servidor central foram alterados.

Isso é conhecido como “falta de integridade no texto cifrado” e “ligação criptográfica”, onde metadados, como a URL, não são mantidos distantes de dados sensíveis, como a senha, de maneira satisfatória.

Nos apps Bitwarden e LastPass, os pesquisadores mostraram que, pelos logins serem guardados em peças diferentes (nome de usuário, senha e URL), um hacker no servidor consegue trocá-los. Mover a senha encriptada para o lugar da URL faz com que o serviço, acidentalmente, envie a senha desencriptada ao servidor do invasor com a simples ação de carregar um ícone do site.

Outros ataques exploraram ferramentas como recuperação e compartilhamento de conta. Um deles força o usuário a se juntar a uma organização falsa: já que o app não autentica chaves públicas, ele pode confiar cegamente no servidor e encriptar a chave mestra junto à chave do atacante, dando um texto cifrado de recuperação na mão dos hackers.

Um problema de legado ainda mantinha métodos de segurança de 15 anos atrás ativos, para retrocompatibilidade, permitindo a “adivinhação” de dados.

Os serviços Bitwarden, LastPass e Dashlane revelaram fraquezas, enquanto o 1Password se mostrou o mais seguro: com a tecnologia de Chave Secreta, o código para acessar os dados fica no aparelho do usuário, impossibilitando a maioria dos ataques por servidor.

Os pesquisadores recomendam usar o serviço de Chave Secreta ou uma chave de segurança de hardware, como a YoubiKey, que adiciona uma camada física de segurança. Usuários dos apps vulneráveis devem atualizá-los o mais rápido possível.

Leia mais:

- Usa um destes gerenciadores de senha? Novo golpe tem você como alvo

- Aplicativos de IPTV estão sendo usados para entregar malwares e roubar vítimas

- Primeiro malware que usa IA generativa em ataques no Android é descoberto

Leia a matéria no Canaltech.