O Grupo de Inteligência de Ameaças da Google (GTIG) e a empresa de cibersegurança Mandiant se juntaram para mitigar uma campanha de espionagem global, atribuída a hackers chineses, que usou chamadas de API SaaS (software como serviço) no Google Planilhas.

Escondendo tráfego malicioso através do método, os atacantes miraram principalmente em telecomunicações e redes governamentais, inclusive no Brasil. A campanha, no entanto, está ativa desde ao menos 2023 e já atingiu 53 empresas em 42 países, com suspeitas de invasão em mais 20 outras nações.

Como ocorre a invasão

O vetor de acesso, segundo o GTIG, ainda é desconhecido, mas o atacante é identificado internamente como UNC2814, que já explorou falhas em servidores web e sistemas de borda (dispositivos de internet das coisas ou sensores cujos dados são processados próximos da fonte, e não em uma central).

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

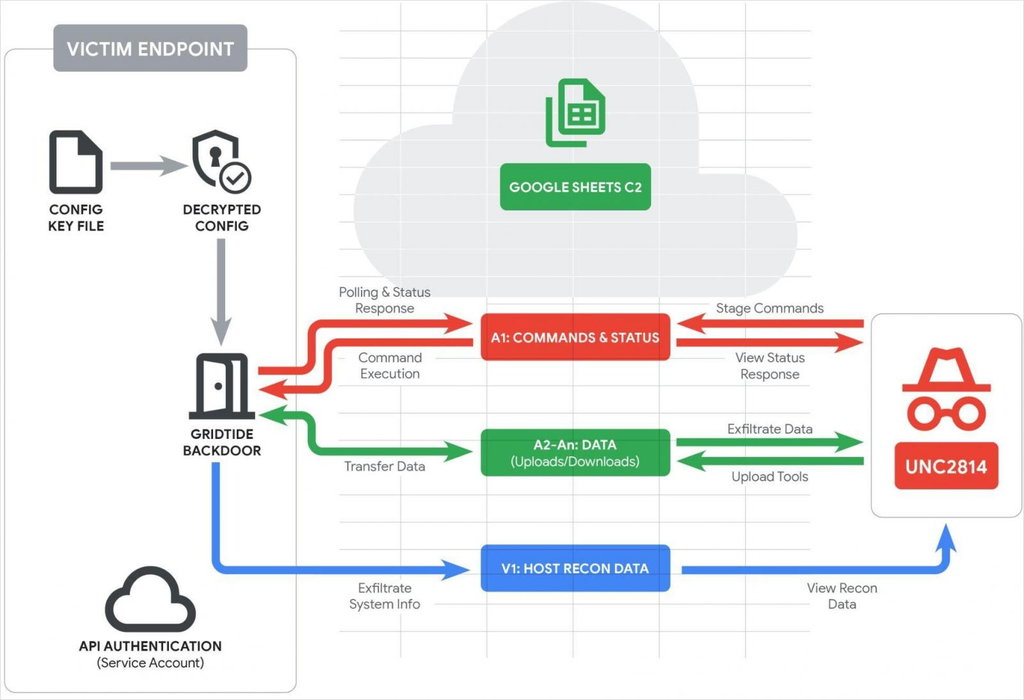

Na campanha recente, foi usada uma nova backdoor baseada em C chamada GRIDTIDE, que abusa a API do Google Sheets entregar comandos de servidores maliciosos. Com uma chave privada hardcoded, o malware se autentica em uma conta Google e limpa uma planilha ao excluir as linhas 1 a 1000 e colunas de A a Z.

Após o procedimento, é feito um reconhecimento do sistema, coletando nome de usuário, de host, detalhes do sistema operacional, IP, localização e fuso horário, anotando os dados na célula V1. Já a célula A1 é usada para os comandos e status do ataque, e o GRIDTIDE recebe instruções por ela constantemente.

Os comandos usados pelo malware são de execução de bashes Base64, escrevendo os resultados na planilha, upload e download de arquivos. As células de A2 a AN são usadas para escrever os comandos, extrair arquivos e atualizar ferramentas. O esquema de codificação base64 é usado para evitar detecção por monitoramento web, se escondendo em meio ao tráfego comum.

Google, Mandiant e parceiros que agiram na mitigação da campanha fecharam todos os projetos controlados pelo UNC2814, desabilitando a infraestrutura do grupo e revogando acesso à API do Google Planilhas. Organizações impactadas pelo GRIDTIDE foram notificadas e receberam suporte para lidar com as infecções, e a Google listou regras de detecção e indicadores de comprometimento dos aparelhos afetados.

Leia mais:

- Skynet, é você? OpenClaw sai do controle e apaga e-mails de executiva da Meta

- Golpe perfeito: IA cria phishing tão real que engana até especialistas

- Hackers a jato: IA reduz tempo de ataque digital para apenas 4 minutos

Leia a matéria no Canaltech.