Uma nova versão do golpe que tem atormentado clientes de e-commerce nos últimos meses semanas começou a circular pela internet nesta semana, desta vez se passando pela transportadora Jadlog. Diferentemente das tentativas anteriores, que focavam principalmente em clientes da Amazon e outras grandes plataformas, esta variante apresenta um nível de sofisticação técnica inédito, utilizando códigos de rastreamento válidos no sistema oficial da empresa para conferir credibilidade à fraude.

- Hackers podem roubar dados com comandos escondidos em imagens processadas por IA

- Entenda os perigos de compartilhar suas informações com o ChatGPT

O chamado “golpe das entregas” tem ganhado cada vez mais força no Brasil, aproveitando-se da crescente movimentação do e-commerce e da expectativa dos consumidores em receber suas compras. Os cibercriminosos se passam por transportadoras e órgãos oficiais, cobrando taxas inexistentes via Pix para supostamente liberar encomendas retidas por questões fiscais ou alfandegárias. A estratégia tem sido bem-sucedida por utilizar dados reais das vítimas, obtidos através de vazamentos ou brechas de segurança em plataformas digitais.

A nova variante que envolve a Jadlog mantém as características já conhecidas desse tipo de fraude, mas introduz elementos técnicos que evidenciam tanto a evolução quanto as contradições internas do golpe. Embora os criminosos tenham investido em sistemas automatizados e códigos de rastreamento válidos, pequenos detalhes acabam entregando a natureza fraudulenta da operação, como a apresentação de pacotes com etiquetas dos Correios em nome de uma transportadora privada.

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

Golpes de entrega estão cada vez mais comuns no Brasil

Golpes direcionados a clientes de e-commerce não são recentes, mas ganharam proporções alarmantes a partir de 2023, quando vazamentos massivos de dados pessoais se tornaram mais frequentes no Brasil. Segundo Rubens Waberski, Senior Manager Solutions Engineering da Akamai Technologies, “cibercriminosos podem identificar pessoas com entregas a receber pela exploração de dados pessoais vazados de sites de e-commerce, marketplaces e serviços online”.

A técnica, conhecida no meio da segurança digital como “splashott”, utiliza engenharia social sofisticada para convencer as vítimas de que estão diante de uma comunicação oficial. Os golpistas aproveitam informações como nomes, endereços, telefones e históricos de compras que “costumam ser furtados em vazamentos e vendidos ilegalmente em fóruns ou marketplaces da dark web”, explica o especialista da Akamai em entrevista exclusiva ao Canaltech.

Uma das características mais marcantes desses golpes é o timing das abordagens. Os criminosos preferem enviar mensagens na madrugada ou logo pela manhã, explorando o que Waberski define como “vulnerabilidade cognitiva”. “Nestes horários, as pessoas estão menos alertas e podem reagir impulsivamente”, destaca. A estratégia é potencializada pelo uso de elementos psicológicos como urgência e medo de perder a encomenda, criando um cenário propício para decisões precipitadas.

O modus operandi segue um padrão consistente: mensagens alarmantes alegando que a encomenda será devolvida caso não haja regularização, uso de informações verdadeiras da vítima para conferir legitimidade e links que levam a sites que parecem verdadeiros. Segundo pesquisas da Akamai, “os atacantes programam suas campanhas para obter o máximo impacto, com picos de phishing durante períodos de alto estresse, como feriados”.

Nova variante é engenhosa, mas preguiçosa

A versão mais recente do golpe que utiliza o nome da Jadlog apresenta avanços técnicos significativos em relação às tentativas anteriores. O diferencial mais marcante é a utilização de códigos de rastreamento válidos no site oficial da transportadora, que realmente indicam que um pacote está a caminho do endereço da vítima. Tal característica confere um nível de credibilidade inédito ao golpe, permitindo às vítimas confirmar a existência real de uma encomenda em trânsito.

A sofisticação se estende ao sistema automatizado implementado pelos criminosos. Quando a vítima acessa o link falso, é apresentada a uma página que simula o site oficial da Jadlog; quando fornece o seu CPF, vê uma fotografia de um pacote aparentemente verdadeiro, com dados como nome e endereço reais. O sistema manipula dinamicamente a imagem para criar uma experiência convincente e aparentemente autêntica.

Nossa tô de cara com a sofisticação desse golpe, eu quase caio nele. Basicamente golpistas se passam pra Jadlog e eles possuem todos seus dados, cpf, endereço, número de telefone e código de rastreio da sua compra e cobram uma pendência fiscal na sua encomenda. Tudo mt bem feito. pic.twitter.com/ROBnJRpt6v

— 🐟 (@bagrinhodolago) August 30, 2025

Contudo, é justamente essa automação que acaba revelando que tudo não passa de um golpe. Uma análise mais cuidadosa mostra que a mesma fotografia é utilizada para todas as vítimas, com apenas os dados sendo modificados automaticamente. Mais grave ainda, a imagem apresenta um pacote com etiqueta PAC e selo dos Correios, uma contradição óbvia considerando que supostamente se trata de uma encomenda da Jadlog, uma transportadora privada.

Outro elemento que denuncia a artimanha é a falta de investimento em aspectos básicos de credibilidade. Diferentemente de outras variantes que utilizavam números de telefone com selo de verificação do WhatsApp, esta nova versão emprega números de São Paulo, Pará e Ceará sem qualquer tipo de certificação oficial. Para usuários mais atentos, a ausência desse selo — comumente utilizado por serviços autênticos de atendimento ao cliente — levanta suspeitas já no primeiro contato.

Como os cibercriminosos sabem os meus dados?

A precisão com que os golpistas utilizam dados reais das vítimas é uma das questões que mais intriga e preocupa os consumidores. Segundo Waberski, a explicação está nos sucessivos vazamentos de dados que o Brasil tem enfrentado nos últimos anos. “Nem sempre o problema é uma vulnerabilidade direta nos sistemas do comércio eletrônico ou logística, mas sim uma reutilização maliciosa de dados anteriormente expostos”, esclarece o especialista.

me mandaram isso igual hj as 4 da manhã, achei esquisito pelo número ser ddd 88, a foto do pedido está como correios pac sendo q o envio foi jadlog e falaram q veio da china, só n sei como pegam os dados pic.twitter.com/g5BoKljBpu

— bibia 🫀 (@mor3iraxz) September 3, 2025

O executivo da Akamai explica que “uma vez vazadas, essas informações costumam ser negociadas em marketplaces ilegais e usadas para golpes, como nas fraudes de delivery”. Com essas informações em mãos, os criminosos conseguem criar “perfis detalhados dos consumidores para tornar seus ataques mais convincentes”, permitindo que campanhas anteriores de phishing sejam refinadas e aprimoradas continuamente.

A questão do timing também tem explicação técnica. Os cibercriminosos conseguem identificar quando uma pessoa tem encomendas pendentes através do cruzamento de diferentes bases de dados vazadas, incluindo informações de compras, históricos de navegação e até mesmo dados de sistemas de rastreamento. Essa inteligência permite ajustar a abordagem para momentos em que a vítima realmente espera receber uma entrega, aumentando consideravelmente as chances de sucesso.

Além do uso direto indevido das informações, Waberski destaca que “dados pessoais alimentam não apenas fraudes técnicas, mas também atuam como gatilhos psicológicos que aumentam o sucesso dos golpes”. Os criminosos usam informações aparentemente rotineiras para criar a ilusão de legitimidade, fazendo com que as vítimas sintam que já “validaram” suas identidades, aumentando a confiança e a propensão a compartilhar informações adicionais ou realizar pagamentos.

O que fazer para se proteger desse tipo de golpe

A proteção contra esse tipo de fraude exige uma abordagem dupla: medidas preventivas por parte das empresas e consciência dos consumidores sobre os riscos envolvidos. Para as organizações que lidam com dados sensíveis, Waberski recomenda “uma abordagem multicamadas combinando tecnologia, processos e transparência”. As medidas essenciais incluem “criptografia avançada, autenticação multifator, monitoramento contínuo e segmentação da infraestrutura, que impedem que uma violação em uma área comprometa toda a plataforma”.

O compartilhamento de informações com terceiros deve ser criteriosamente controlado. “O compartilhamento de dados com parceiros logísticos e fornecedores terceirizados deve ser limitado àqueles que atendem a padrões rigorosos de segurança”, destaca o especialista. Além disso, é fundamental manter “auditorias regulares, comunicação clara e políticas de privacidade atualizadas, alinhadas às regulamentações em evolução”.

Para os consumidores, a principal recomendação é nunca confiar totalmente em mensagens que exigem pagamentos ou dados pessoais. “Fique atento a erros de português, linguagem genérica e pedidos urgentes, como alegações de que entregas ou compras serão canceladas a não ser que um pagamento seja feito”, orienta Waberski. Esses elementos são “táticas desenhadas para pegar as pessoas desprevenidas e motivar reações impulsivas”.

A verificação da autenticidade deve ser sempre prioritária. Antes de clicar em links, verifique se o endereço corresponde ao site oficial do varejista e/ou transportadora e confirme o número de contato através de canais oficiais e independentes. “Em caso de dúvidas, contate o serviço de atendimento ao cliente da empresa diretamente antes de realizar pagamentos ou preencher informações pessoais”, recomenda o especialista.

A tecnologia também pode ser uma aliada importante na proteção. Softwares antivírus atualizados “ajudam a detectar links fraudulentos e bloquear acesso a sites suspeitos, oferecendo uma camada extra de proteção”. Além disso, é indispensável manter sistemas e aplicativos atualizados e configurar verificações em duas etapas sempre que possível.

A transparência das empresas em casos de incidentes também é crucial. “Os consumidores devem ser informados prontamente sobre incidentes, como estão sendo tratados e qualquer impacto potencial sobre suas informações pessoais”, destaca Waberski. Foi o que a Amazon fez recentemente ao incluir um aviso aos clientes no momento da finalização da compra, alertando-os sobre nunca cobrar taxas extras para realizar a entrega de seus produtos.

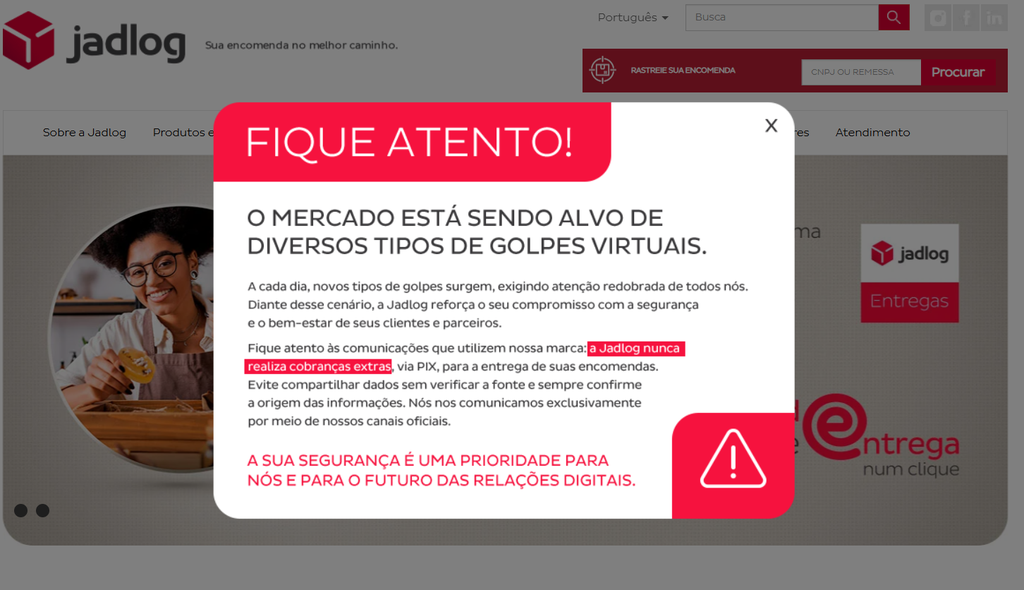

Contatada pela reportagem do Canaltech, a Jadlog não respondeu aos pedidos de entrevista até a publicação desta matéria. Apesar disso, o site oficial da empresa estampa um banner gigantesco alertando os visitantes sobre os “diversos tipos de golpes virtuais” que o mercado vem sofrendo nos últimos tempos. No aviso, a companhia enfatiza que “nunca realiza cobranças extras via Pix para entregar as encomendas”.

Sabendo disso, qualquer comunicação desse tipo deve ser imediatamente considerada suspeita, independentemente de quão convincente possa parecer ou quantos dados reais contenha.

Leia mais no Canaltech

- ChatGPT falso espalha ataques de ransomware, avisa Microsoft

- Falha grave em gerenciadores de senha expõe 40 milhões a roubo de dados

- Novo ransomware consegue “cegar” antivírus para roubar dados

Leia a matéria no Canaltech.