A empresa de segurança na nuvem Zscaler analisou a Play Store e identificou novas técnicas de invasão e instalação de malwares, chegando a uma lista de 77 aplicativos maliciosos, muitos deles posando de ferramentas utilitárias ou de personalização. O número de downloads dos apps chegava a 19 milhões.

- Como tirar um vírus do celular

- Apps para Android com 11 milhões de downloads infectam celulares com malware

Grande parte dos malwares trazia uma versão do trojan de roubo de dados bancários Anatsa, que surgiu em 2020. A versão mais recente consegue detectar teclas digitadas para roubar senhas, ler e enviar SMS e ligações e possui ferramentas para evitar detecção.

Segundo a Zscaler, até 831 instituições foram afetadas em todo o mundo, de bancos comuns a operadores de criptomoedas. Após o relatório, a Google Play Store deletou os 77 aplicativos identificados.

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

Malwares modernos na Google Play Store

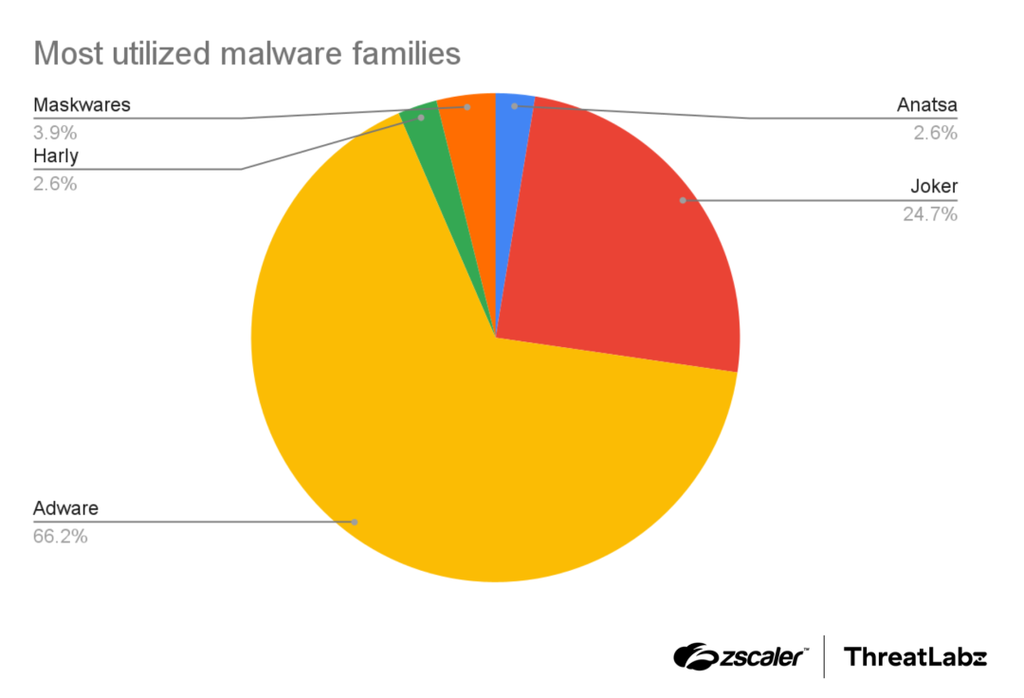

A maioria dos aplicativos identificados (66%) era adware (que traz publicidade intrusiva), mas o malware mais comum é o chamado Joker, encontrado em 25% dos aplicativos analisados. Ele é capaz de ler e enviar mensagens de texto, tirar prints de tela, roubar listas de contatos e acessar informações do usuário, bem como cadastrá-los em serviços premium sem autorização.

Uma quantidade menor de apps era maskware, que se disfarça para evitar detecção. O perigo desse tipo de app é que, embora funcione como a propaganda, o malware em questão rouba credenciais e dados bancários, bem como informações sensíveis como localização e mensagens de texto. Também foi vista uma variante do malware Joker chamada Harly, que posa de aplicativo legítimo para baixar arquivos maliciosos, usando códigos escondidos para evitar detecção.

Uma característica das versões recentes do trojan Anatsa é a adaptação ao sistema da Play Store. O app usado para infecção se disfarça como um simples gerenciador de arquivos (chamado “Document Reader – File Manager”), e, apesar de funcionar, ele baixa o Anatsa depois da instalação, evitando a revisão de seu código pela Google. Cada parte do código é baixada com chaves de criptografia (DES) diferentes, com o nome sendo modificado com frequência, tudo para evitar a detecção.

O sistema ainda usa arquivos corrompidos, com sinalização de compressão e criptografia inválidos, para que antivírus tenham mais dificuldade de notar sua presença. O Anatsa abusa de permissões de acessibilidade para ter acesso completo ao celular, enganado o usuário desde o download.

Para se proteger, o ideal é ter o serviço Play Protect ativado, que identifica apps maliciosos e os elimina a partir das análises da Google, mas também prestar atenção nos aplicativos que são baixados — só confie em publicadores com reputação, leia reviews de usuários e só dê permissões relacionadas à função principal do app.

Confira mais:

- Contra malware, Android vai escanear apps instalados fora da Play Store

- Vírus para Android fez mais de 600 mil vítimas pela Google Play Store

- Novo malware se disfarça de apps populares para roubar dados no Android

VÍDEO | Como descobrir se um app é falso ou perigoso (iOS e Android) [Dicas]

Leia a matéria no Canaltech.