O grupo de ransomware Crazy está abusando de softwares legítimos de monitoramento de funcionários e da plataforma de suporte SimpleHelp para manter persistência em redes corporativas, escapando de detecções e se preparando para lançar ataques de pedido de resgate às vítimas.

Em estudo da empresa de segurança Huntress, foram vistos diversos incidentes envolvendo o Net Monitor for Employees Professional, com acesso remoto dos cibercriminosos ocorrendo através de redes vulneráveis e se escondendo entre atividade administrativa comum. Pelo menos um caso envolveu uso do msiexec.exe, Instalador do Windows, para entregar o software.

O ataque ransomware Crazy

Uma vez no computador da vítima através da ferramenta de monitoramento, os hackers transferem arquivos, executam comandos e ganham acesso total ao sistema. Através de comandos, eles elevam o acesso para ter permissões de administrador e instalam o SimpleHelp para redundância do acesso remoto, usando comandos PowerShell e nomes similares a arquivos do Visual Studio legítimo (vshost.exe).

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

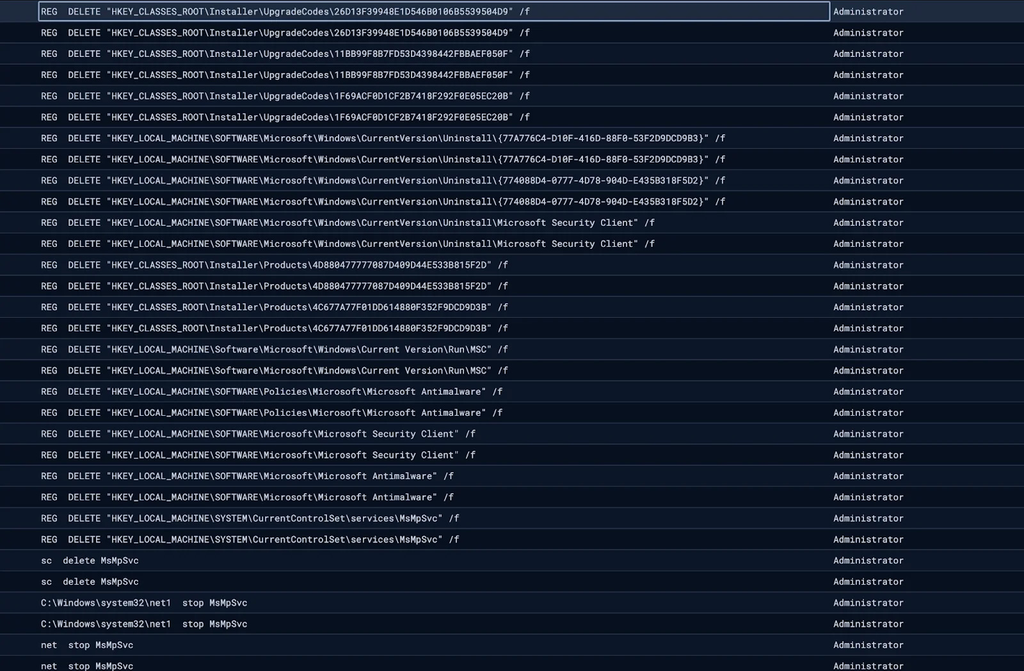

Os atacantes ainda conseguem desabilitar o Windows Defender e processos relacionados. Em um dos incidentes, regras de monitoramento foram definidas no SimpleHelp para alertar os golpistas quando o dispositivo acessasse carteiras de criptomoeda ou utilizasse ferramentas de gerenciamento, informações usadas para preparar ataques e iniciar a ação do ransomware.

O uso de vários programas garante que, caso um deles seja desinstalado, outro ainda providencie acesso remoto pelos hackers. Ataques de ransomware têm usado cada vez mais ferramentas de gerenciamento e monitoramento remoto legítimas, uma maneira de se esconder em meio à atividade comum.

A Huntress indica que organizações monitorem de perto a instalação não autorizada de aplicativos de suporte e demais ferramentas como modo de evitar que dados sigilosos sejam roubados.

Confira também:

- Falha grave no Bloco de Notas dá controle total do PC a hackers

- Anna’s Archive solta músicas do Spotify para download em meio a batalha judicial

- O que fazer se cair em golpes ou fraudes nas viagens de Carnaval?

Leia a matéria no Canaltech.