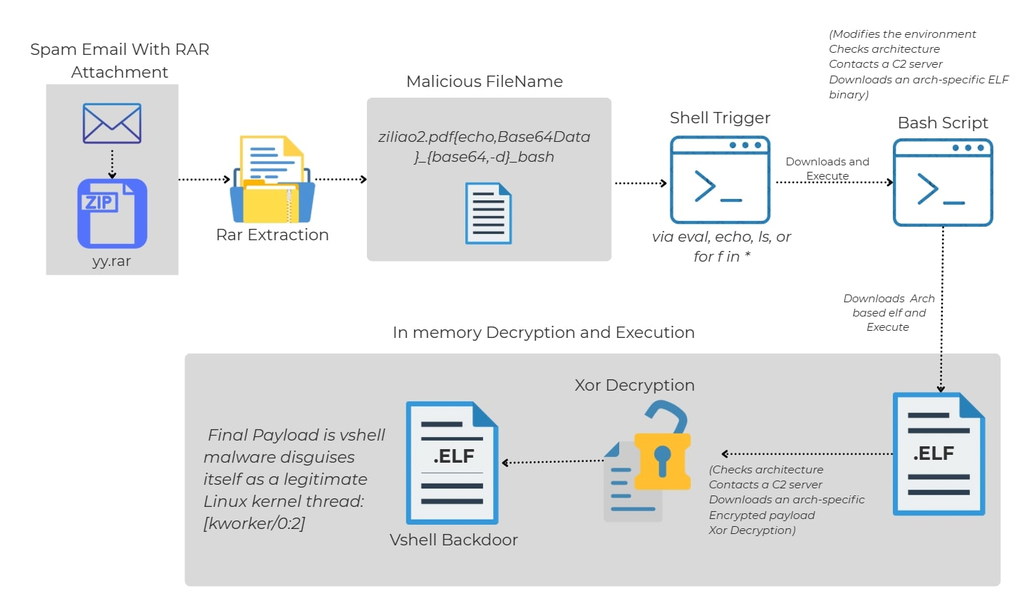

Pesquisadores de segurança da Trellix descobriram um novo ataque a usuários de Linux que usa phishing por e-mail para levar arquivos maliciosos até o computador, infectando por um método inovador: através do nome de um arquivo RAR. Isso gera um backdoor de acesso livre chamada VShell.

- Vírus para Linux rouba dados e pode escapar de apps de segurança

- Malware de origem chinesa se esconde no Linux até ser ativado pelos criminosos

Para evitar detecção por antivírus, o malware não fica escondido em arquivos ou macros, rodando direto na memória. O nome de arquivo injeta um comando shell e arquivos bash codificados com Base64, tornando uma simples operação de listagem em um gatilho para execução de malware.

Inserindo o vírus no Linux

A técnica se aproveita de uma vulnerabilidade comum em scripts shell, quando os nomes de arquivos são avaliados sem as precauções devidas. Os antivírus geralmente não escaneiam os nomes de arquivos em si, o que permite passar malwares despercebidos. As vítimas começam recebendo um e-mail com um arquivo RAR junto à mensagem, contendo um arquivo com nome malicioso: “ziliao2.pdf’{echo,

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

O nome do arquivo em si contém um código compatível com bash desenhado para executar comandos quando é interpretado pelo shell. Extrair o arquivo rar não infecta o computador, mas quando um script shell ou comando do Linux tenta analisar o arquivo, o malware roda. Não é possível, normalmente, criar um arquivo com esse nome, o que quer dizer que os hackers usaram uma outra linguagem ou ferramenta para evitar impedimentos do sistema Linux na hora de criar o vírus.

Uma vez executado, o programa baixa um arquivo ELF compatível com o sistema livre, obtendo um arquivo criptografado VShell. Esse malware, em resumo, consegue controlar o sistema remotamente, enviando arquivos e informações pessoais do usuário para os hackers. Grupos de cibercriminosos chineses estão entre os que mais usam esse tipo de programa.

O golpe também se aproveita de engenharia social: o e-mail em questão finge se tratar de uma pesquisa sobre produtos de beleza, prometendo uma recompensa de 10 RMB (cerca de R$ 7,50) pela resposta. Junto à mensagem, há um arquivo RAR de nome “yy.rar” — o e-mail não pede para o usuário abrir ou extrair o arquivo, mas o usuário conclui que isso faz parte do processo de pesquisa e baixa o anexo.

Para evitar invasões como essa, desconfie de recompensas em dinheiro oferecidas por e-mail, especialmente de remetentes desconhecidos, e evite baixar arquivos sem saber sua utilidade ou conteúdo. Na dúvida, sempre busque informações em sites oficiais e veículos confiáveis, evitando também resultados de pesquisa patrocinados em seu buscador de internet — eles podem conter sites desenhados para imitar o original, mas injetando malwares no computador no final do processo.

Confira mais:

- Malware de Linux revela conexão com governo dos EUA quase 10 anos depois

- Ransomware e vírus ladrão de cripto estão entre principais ameaças no Linux

- Novo malware de Linux se esconde em códigos que parecem legítimos

VÍDEO | Notebook com LINUX vale a pena? Dá pra trocar o WINDOWS pelo LINUX?

Leia a matéria no Canaltech.