Especialistas em cibersegurança de empresas como a ThreatFabric alertam para uma mudança nos malwares de Android — aplicativos tipo dropper, anteriormente usados para levar trojans bancários aos usuários, agora também carregam ladrões de SMS e spywares básicos. Apesar de mais simples, as novas funcionalidades ainda preocupam.

- Malware para Android espiona apps de banco para roubar dados

- Novo malware para Android adota técnica ‘inédita’ para escapar de antivírus

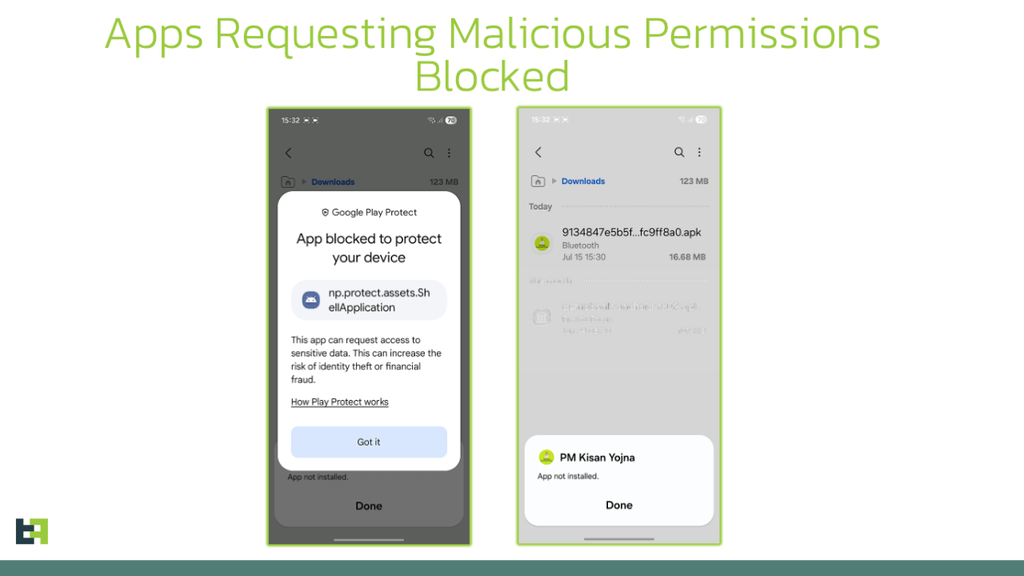

A mudança vem de proteções recentes anunciadas pelo Google em alguns mercados nacionais, como Brasil, Cingapura, Índia e Tailândia. A medida vai impedir aplicativos suspeitos de serem instalados por fora da Play Store, os quais requerem permissões para ler SMS e serviços de acessibilidade, o que é usado para instalar malwares.

Burlando a Play Store

A Play Store é acompanhada de serviços de proteção como o Play Protect. Ele possui medidas como o Programa Piloto, desenhado para frear a atividade de apps maliciosos antes mesmo de rodarem no celular. Para burlar o sistema, hackers usam medidas como os droppers, programas que só baixam malwares depois da instalação do aplicativo, evitando verificações do Google.

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

Segundo a ThreatFabric, a empresa tem corrido atrás do prejuízo e evitado a instalação de malwares antes que o usuário consiga interagir com ele. Na eterna briga de cão e gato da cibersegurança, os hackers já estão buscando medidas para também evadir essas medidas, criando droppers visando o Programa Piloto. Uma das estratégias envolve não pedir diretamente permissões ao usuário, mas sim exibir uma tela de atualização aparentemente inofensiva que só exige um clique para confirmar. Escondido nela está um pedido por permissões.

Isso quer dizer que, mesmo com as proteções da Play Protect, o próprio usuário de Android está supostamente aceitando as condições do aplicativo, levando à instalação de malwares — e, por isso, não há nada que a empresa possa fazer. A falha, mais humana do que tecnológica, permite a entrega de vírus se o usuário clicar em Instalar mesmo após diversos avisos da Google.

Em comunicado, a gigante da tecnologia afirmou que segue buscando proteções contra ataques do tipo e que automaticamente checa todos os aplicativos da Play Store, independentemente de chegarem através de droppers, tudo para alertar o usuário acerca de ameaças. Versões recentes de malwares que mineravam criptomoedas e espionavam celulares já não estão mais na loja e as proteções seguem sendo melhoradas, de acordo com o Google.

Veja também:

- Vírus espião teve mais de 400 milhões de downloads na loja oficial do Android

- Fim dos APKs anônimos? Google vai bloquear apps de devs não verificados

- Google Play Store deleta 77 apps maliciosos que somavam 19 milhões de downloads

VÍDEO | COMO SABER SE SEU CELULAR ESTÁ COM VÍRUS #Shorts

Leia a matéria no Canaltech.